Vous n'êtes pas identifié(e).

- Contributions : Récentes | Sans réponse

Pages : 1

#1 07-04-2024 20:54:26

- Koala

- Membre

Hostbase-1.7

Coucou, j'en ai parlé sur ce fofo et d'autres, voici le script

Hostbase-1.7 est là.

Pour ceux qui ne le connaissent pas, quel nouveautés par rapport aux autres scripts du meme type ? (Airgeddon, wifiphisher etc...)

1- Tout d'abord Hostbase se base sur l'appui du bouton WPS de la box.On demande tout simplement à l'user d'appuyer sur

son bouton.Ça lui évite de rentrer la clé, dit comme ça c'est simple mais dans les fait ça demande un peu plus de configuration que ça n'y parait dans le code...

Hostbase existe depuis 2016 avec une version 1.0 qui était à l'époque en bash.Déjà à l'époque, c'est le premier script à avoir proposé ce type de technique.

2- Les fake AP, rogue AP etc... c'est du social engineering.Dans le meme contexte j'ai fais une shoutbox basique permettant à l'user

de communiquer avec vous (depuis la version 1.6) si il clique sur le lien "Aide en ligne" qui figure au bas de la page de phishing.Pour que ça marche, une fois que

le script affiche "waiting for user... ctrl+c to leave" ouvrez votre navigateur sur http://127.0.0.1 et cliquer sur le lien aide en ligne en bas de page.

De la envoyez le premier message du genre : Je fais parti de l'assistance techinique, que puis-je faire pour vous ?

Si l'user se connecte à votre faux réseau il pourra vous répondre.C'est fun et ça rajoute de la crédibilité je trouve.

3- Avec cette version 1.7, je viens d'intégrer un tout nouveau système de phishing basé sur les QR code.Ça sera la norme avec le wpa3 d'ici quelques années.

C'est pratique surtout avec la floppée d'android qui est sur le marché et surtout ça évite de devoir taper la clé wifi.J'ai repris la meme philosophie que pour le bouton WPS,

c'est à dire éviter à l'user de devoir rentrer sa clé wifi.

Hostbase est donc le tout premier à proposer ça aussi avec cette nouvelle version.

4- Si jamais vous avez le matos qu'il faut, Hostbase prend aussi en charge l'utilisation de 3 cartes wifi en meme temps.

Autrement il vous en faudra 2 pour pouvoir utiliser ce script.

5- Une fois avoir passé la phase de l'installation (install.sh), le script vous fait ABSOULMENT TOUT.Cette nouvelle version est en Python (python >= 3.10 required).

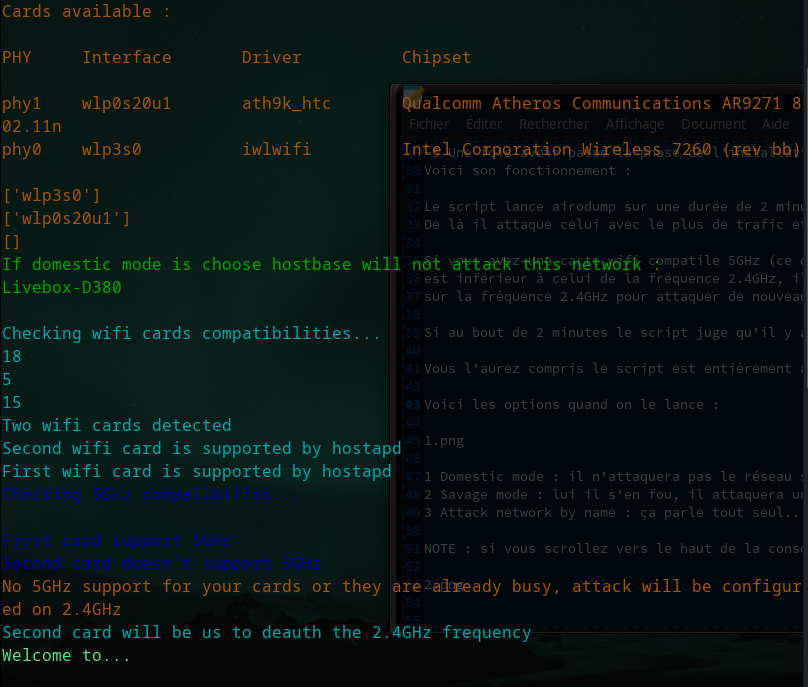

Voici son fonctionnement :

Le script lance airodump sur une durée de 2 minutes, il sélectionne les 3 réseaux les plus proches et regarde parmi ces 3 celui qui a le plus de trafic.

De là il attaque celui avec le plus de trafic et donc celui ou il y a du monde de connecté dessus.

Si vous avez une carte wifi compatile 5GHz (ce que je recommande de nos jours).Il balance un scan sur la fréquence 5GHz.Si le trafic

est inférieur à celui de la fréquence 2.4GHz, il lance l'attaque sur le réseau en 2.4GHz précédement sélectionné autrement si il détecte un trafic supérieur sur la fréquence 5GHz, il rebalance un scan

sur la fréquence 2.4GHz pour attaquer ce nouveau réseau sur ses 2 fréquences.Dans ce cas précis la priorité est accordée à la fréquence 5GHz vu qu'elle couvre moins de distance

et que la distance est un facteur clé dans la réussite d'un rogue AP (fake AP).

Si au bout de 2 minutes le script juge qu'il y a vraiment beaucoup de trafic sur un des 3 réseau sélectionné, il lancera l'attaque directement sur celui-ci sans faire plus de vérif.

Vous l'aurez compris le script est entièrement autonome une fois que vous avez choisi 1,2 ou 3.

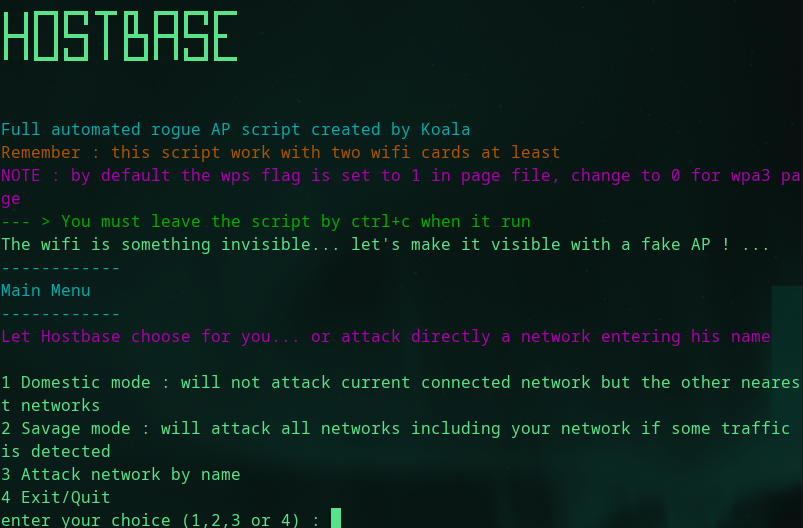

Voici les options quand on le lance :

1 Domestic mode : il n'attaquera pas le réseau sur lequel vous etes connecté, pratique quand on a pas envie de s'auto bourriner

2 Savage mode : lui il s'en fou, il attaquera un des 3 réseaux sélectionné y compris le votre si le trafic est supérieur aux autres réseaux

3 Attack network by name : ça parle tout seul... vous rentrez le nom d'un réseau est le script fait le reste.

NOTE : si vous scrollez vers le haut de la console vous aurez des infos sur votre config wifi.

Une chose très importante à savoir : le fichier "page" situé avec les autres script détermine la technique que vous souhaitez utiliser pour tenter de rentrer sur le réseau wifi.

1 = technique WPS (par défaut pour l'instant).

0 = technique wpa3 par QR code pour les android et demande de la clé wifi pour les ordis.J'ai encore une autre idée basée sur ça mais il faut que je teste.

La technique wpa3 par QR code demande une configuration supplémentaire dans le fichier php.ini, j'aurais pu l'automatiser mais je considère que c'est propre à chacun car vous avez

peut-etre des serveurs qui tournent indépendamment de ça.La configuration demandée pour le fichier php.ini est indiquée dans le dossier WebPages fichier :

READTHAT_php_conf

Vous pouvez aussi utiliser ce script à l'étranger, une page "404" sera utilisée par défaut si jamais le script ne parvient pas à déterminer a quel box il a affaire.

Avant chaque utilisation, n'oubliez pas de brancher vos cartes wifi.

Le code peut surement etre largement améliorer j'en ai ien conscience mais ça fait le taf.Pour ceux qui veulent test c'est dispo sur mon git :

https://github.com/Koala633/hostbase

Il y a une version pour Debian et Manjaro (Manjaro est basée sur Arch pour ceux qui ne le savent pas), ne vous trompez pas. D'ailleurs faut que je vois la semaine pro pour linker ça sur les dépots de blackarch.Une version espagnole pour Wifislax est en crous de création.

--> Téléchargez le code puis rentrez dans le dossier :

bash install.shUne fois le tout installé, allez dans le dossier hostbase:

python3 hostbase.pyVous aurez surement des petits bugs au début, j'ai essayé de tester le maximum de truc mais bon le projet est gros pour une personne seule.Je pense que il y aura peut-etre des erreurs à l'installation des dépendances et compagnies car meme si il y a un script d'installation, de mon coté j'ai tout installé depuis un bail donc j'ai peut-etre oublié des trucs.En cas de problème un fichier installPython est là pour vous guider.

Anyway je ferai un bilan des bugs chaque semaine pour corriger ça rapidement.

En gros pour récapituler l'installation en cas de soucis :

- les pages de phishing doivent se trouver dans /etc

- les fichiers apache2.conf et 000-default à la place des anciens (n'ayez crainte, un backup de vos fichiers et de ce que vous avez à la racine du serveur web est faite via le scrip d'install dans /opt/backupserver).

- python3 est installé avec python-venv

- numpy et pandas doivent etre installés avec pip

- l'activation temporaire ou tout le temps du python-venv "hostbase" doit etre faite pour pouvoir utiliser le tool.

De toute manière je règlerai les soucis au fur et à mesure.

Hostbase est un projet sérieux et 100% francophone avec des versions espagnoles pour le fun et en faire profiter aussi les espagnoles de l'ancien fofo de Kcdtv mais évidemment tout ça demande du temps.J'ai ouvert un système de donation sur le potcommun, si vous souhaitez donner un petit truc ça fera toujours plaisir et ça m'encouragera à continuer de faire des choses qui sortent un peu de la banalité.En plus pour ceux qui souhaitent donner un peu, vous pourrez me contacter via le site et on pourra échanger en priver, support et nouveaux trucs sont à prévoir !

Sur github vous trouverez le script et le lien pour la donation.

@++

Dernière modification par Koala (07-04-2024 21:01:53)

Hors ligne

#2 26-04-2024 05:42:16

- Koala

- Membre

Re : Hostbase-1.7

Quelques semaines plus tard est surtout pas mal de bugs résolus plus tard le code et, je pense, plus stable.

NOTE :

- certains bugs corrigés a l'installation et durant le fonctionnement du script.

AJOUTS:

- petit mode sympa avec la caméra qui permet de prendre une capture d'image avec la caméra de l'ordinateur.(Dispo seulement pour le version espagnol wifislax pour l'instant car j'attends de voir si ya des bugs a corriger avant d'intégrer sur les version debian et arch.)

- les androids sont redirigés vers leur pages tandis que les ordinateurs vers une autre. (mode wpa3 flag 0 à mettre dans le fichier page).

- page microsoft pour utiliser un exe corrompu (flag 1 à mettre dans le fichier texte exe), evidemment je ne partage pas d'exécutabe pourri mais voila l'option est là

- un wifi en français dispo ici : https://github.com/Koala633/hostbase/wiki/WIKI-FR

Hostbase n'est pas uniquement partagé sur ce forum mais il y a eu pas mal de testeurs donc merci aux gens qui ont testé et qui on permis de remonter des bugs

Dernière modification par Koala (26-04-2024 05:42:54)

Hors ligne

#3 01-05-2024 18:41:12

- snk

- Membre

Re : Hostbase-1.7

Hello Koala

Bravo a toi, je vais tester cette version...

On ne gagne pas sa Liberté , on choisi de la prendre!

Membre du P.L.F, Bill Gate$ suck'$.

A l'époque c'était système D (comme démerdes-toi!)

Hors ligne

Pages : 1