Vous n'êtes pas identifié(e).

- Contributions : Récentes | Sans réponse

#1 29-08-2014 09:32:35

- IceF0x

- #! Gourou Linux

[Tuto]SET sms spoofer sous backtrack 5 R2

==Descriptiton==

SET (Social Engineering Toolkit) est un outil écrit en python qui propose diverse méthode d'exploitation en utilisant l'ingénierie sociale.

==Usage==

Pour lancer SET vous devez vous rendre dans /pentest/exploit/set/.

cd /pentest/exploits/set/Et le lancer avec la commande suivante:

./setOu ouvrir BackTrack > Exploitations Tools > Social engineering tools > Social Engineering toolskit > Set

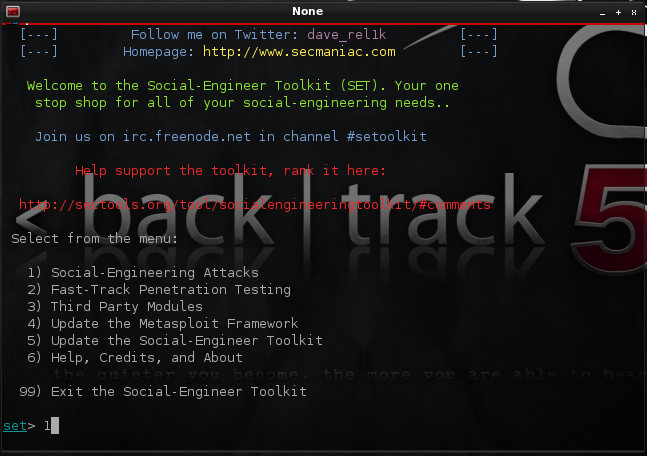

Après avoir accepté les condition d'utilisation en pressant la touche Y, vous verrez cet écran.

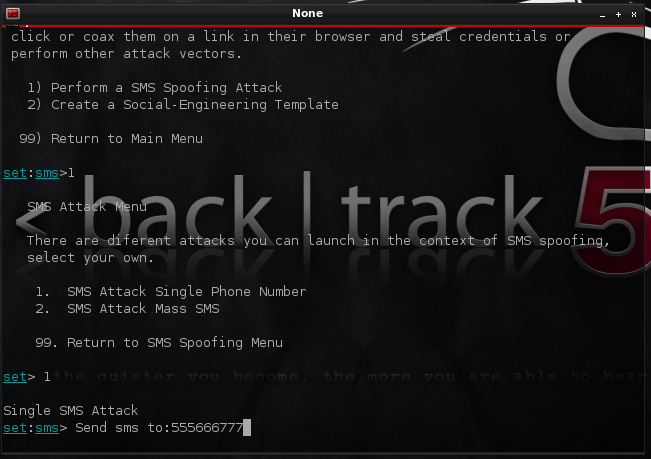

Tapez 1 pour l'attaque.

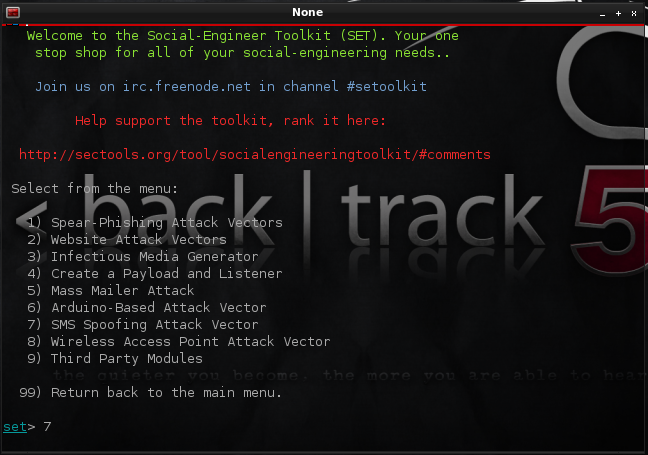

Tapez 7 pour le sms spoofing.

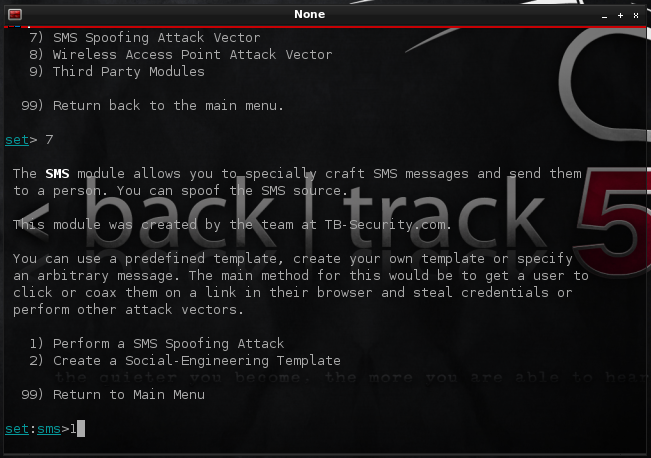

Tapez 1 pour effectuer une attaque.

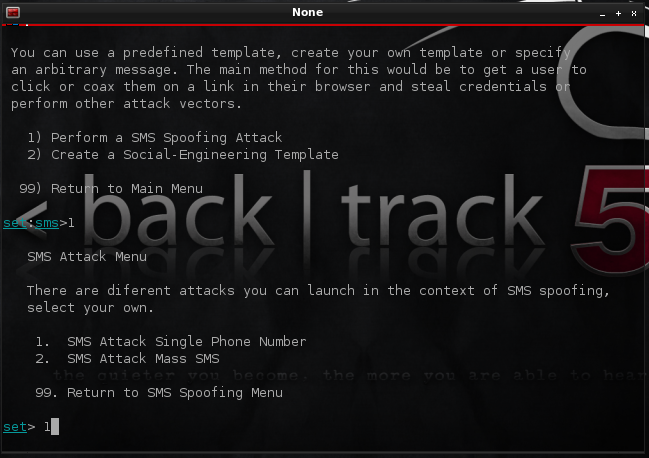

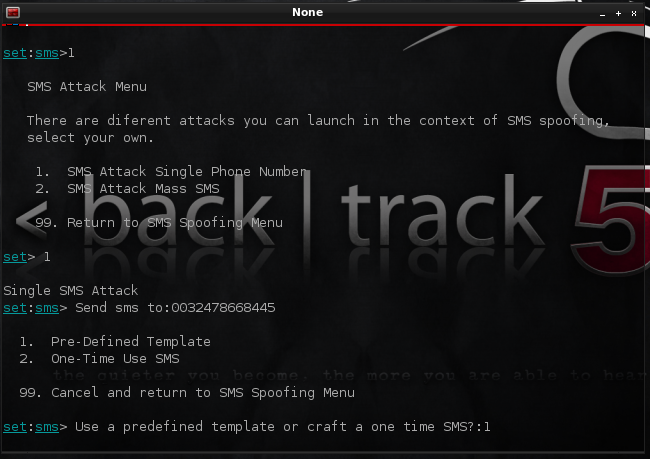

Tapez 1 pour un attaque sur 1 seul numéro de téléphone.

Ou tapez 2 Pour une attaque de masse.

Entrez le numéro de téléphone de la cible.

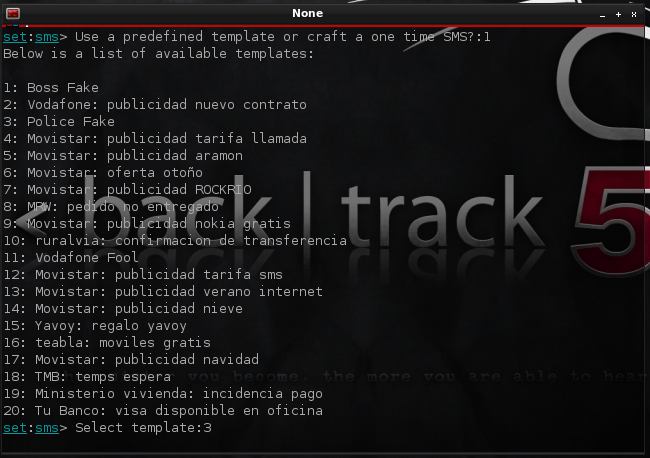

Tapez 1 pour utiliser un template pré-défini.

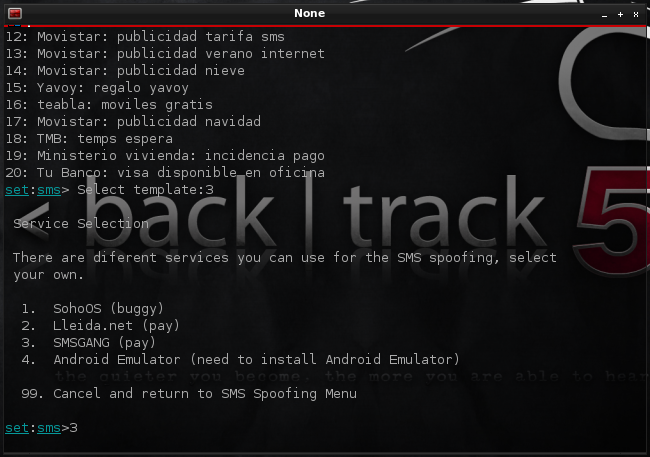

Tapez le numéro de votre template (numérotée de 1 à 20)

Entrez le numéro du serveur que vous voulez utiliser (le 1 n'a pas fonctionnez les payant sont à tester.)

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#2 22-10-2015 23:09:10

- krigg

- Membre

Re : [Tuto]SET sms spoofer sous backtrack 5 R2

Super le tuto, malheureusement pas utilisable sous kali linux 2.0,

l'option SMS spoofing attack vector n'est pas disponible.

Les options disponibles sont :

1) Spear-Phishing Attack Vectors

2) Website Attack Vectors

3) Infectious Media Generator

4) Create a Payload and Listener

5) Mass Mailer Attack

6) Arduino-Based Attack Vector

7) Wireless Access Point Attack Vector

8) QRCode Generator Attack Vector

9) Powershell Attack Vectors

10) Third Party Modules

Donc, si quelqu'un a une solution pour avoir la version de SET qui a les SMS Attack, je suis preneur.

Hors ligne

#3 23-10-2015 15:28:51

- IceF0x

- #! Gourou Linux

Re : [Tuto]SET sms spoofer sous backtrack 5 R2

Les service permettant de spoofer des SMS ne fonctionnent plus, même avec une ancienne version de SET le tuto ne fonctionnerais plus.

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#4 23-10-2015 20:01:28

- ZeR0-@bSoLu

- Membre

Re : [Tuto]SET sms spoofer sous backtrack 5 R2

tout est dis

Mess With The Bests

Die Like The Rest

Hors ligne

#5 25-10-2015 16:26:19

- krigg

- Membre

Re : [Tuto]SET sms spoofer sous backtrack 5 R2

Merci, au moins c'est clair, il ne me reste plus qu'a trouver un autre tuto pour spoofer.

Si vous avez des idées je suis preneur

Hors ligne

#6 25-10-2015 17:13:27

- ZeR0-@bSoLu

- Membre

Re : [Tuto]SET sms spoofer sous backtrack 5 R2

ettercap

Mess With The Bests

Die Like The Rest

Hors ligne

#7 25-10-2015 21:57:35

- krigg

- Membre

Re : [Tuto]SET sms spoofer sous backtrack 5 R2

Merci pour le conseil, j'allais m'orienté plutot payload, ettercat nécessite d'être sur le même réseau que l'ordinateur à surveiller je pense, je m'y penche quand même.

Hors ligne