Vous n'êtes pas identifié(e).

- Contributions : Récentes | Sans réponse

#1 03-02-2013 12:10:30

- IceF0x

- #! Gourou Linux

[Tuto]Installer reaver sur backtrack 5 R3

reaver est un outil d'attaque par force brute contre Wifi Protected Setup (WPS) NIP registraire afin de récupérer le passphrase WPA/WPA2 d'un point d'accès

reaver a été conçu pour être une attaque robuste et pratique contre la WPS, et a été testé contre une grande variété de points d'accès et d'implémentations WPS.

En moyenne reaver va récupérer le passphrase de la cible en 4-10 heures, selon l'AP. En pratique, il prend généralement la moitié de ce temps pour deviner le code PIN correct pour récupérer le mot de passe.

Lien de l'éditeur: http://code.google.com/p/reaver-wps/

Installation:

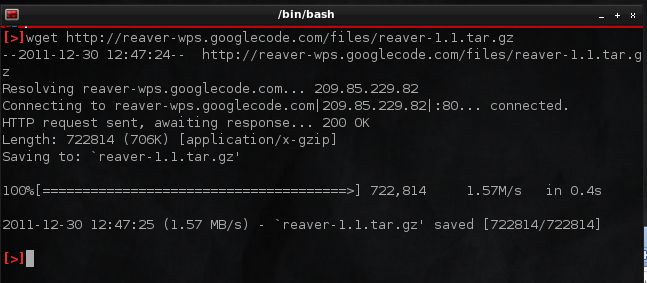

Téléchargement de l'archive.

wget https://reaver-wps.googlecode.com/files/reaver-1.4.tar.gzExtraction de l'archive.

tar -xvzf reaver-1.4.tar.gzOn se déplace dans le répertoire des sources.

cd reaver-1.4/srcOn configure on compile et on installe.

./configure && make && make installUsage:

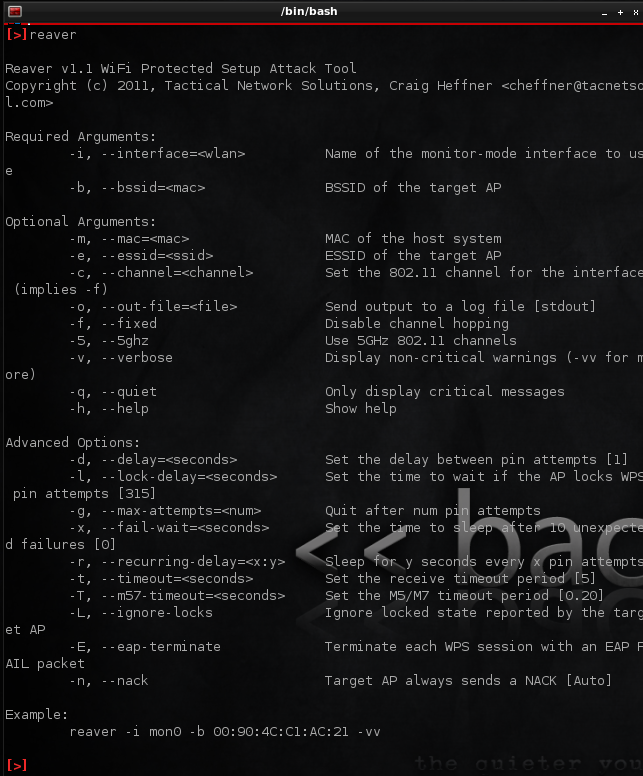

Tapez reaver sans option pour obtenir les info d'utilisation.

reaverSource d'info:

http://fou1nard.tuxfamily.org/?p=715

http://datasecuritybreach.fr/actu/un-outil-pour-cracker-le-wpa-en-10-heures…

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne